Ruby Gems และ Go Modules ถูกวางยาพิษ ใช้ CI Pipelines ขโมย Credential

แคมเปญโจมตีซัพพลายเชนซอฟต์แวร์ครั้งใหม่ถูกตรวจพบ โดยใช้ sleeper packages เป็นทางผ่านเพื่อส่ง payload ที่เป็นอันตราย ซึ่งสามารถขโมย credential, แก้ไข GitHub Actions และคงการเข้าถึงผ่าน SSH ได้

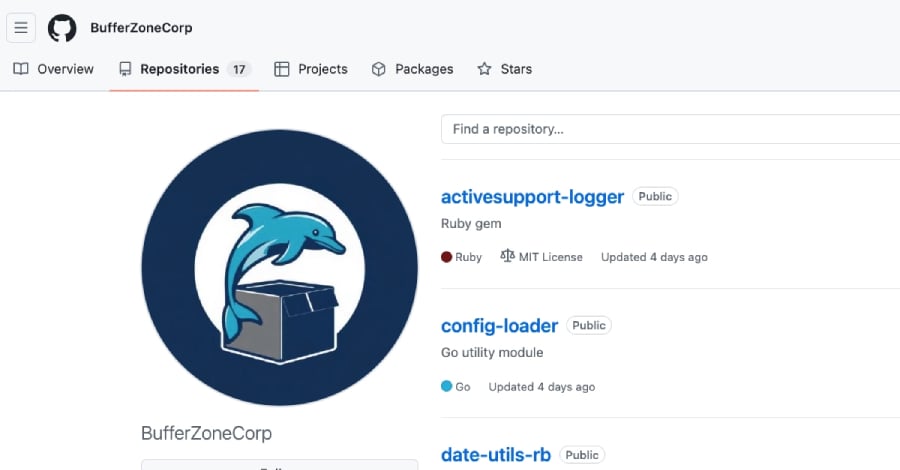

กิจกรรมนี้เชื่อมโยงกับบัญชี GitHub “BufferZoneCorp” ซึ่งเผยแพร่ชุด repositories ที่เกี่ยวข้องกับ Ruby gems และ Go modules ที่เป็นอันตราย โดยปลอมตัวเป็นโมดูลที่รู้จักกันดี เช่น activesupport-logger, devise-jwt, go-retryablehttp และ grpc-client เพื่อหลบเลี่ยงการตรวจจับและหลอกให้ผู้ใช้ดาวน์โหลด

Ruby gems ออกแบบมาเพื่อขโมย credential โดยอัตโนมัติระหว่างการติดตั้ง เช่น environment variables, SSH keys, AWS secrets และข้อมูลอื่นๆ ส่วน Go modules มีความสามารถในการแก้ไข GitHub Actions workflows, ปลูก fake Go wrappers, ขโมยข้อมูลนักพัฒนา และเพิ่ม SSH public key เพื่อการเข้าถึงระยะไกล ผู้ใช้ที่ติดตั้งแพ็กเกจเหล่านี้ควรลบทิ้งทันที และตรวจสอบสัญญาณการบุกรุก

ที่มา: The Hacker News

คำศัพท์เทคนิคที่น่าสนใจ

- Supply chain attack – การโจมตีที่มุ่งเป้าไปที่จุดอ่อนในห่วงโซ่อุปทานซอฟต์แวร์

- Sleeper package – แพ็กเกจที่ซ่อนความสามารถอันตรายไว้และจะทำงานเมื่อถึงเวลาที่กำหนด

- Credential theft – การขโมยข้อมูลประจำตัว เช่น รหัสผ่านและคีย์

- CI pipeline – กระบวนการทำงานอัตโนมัติสำหรับการรวมและปรับใช้โค้ด

- SSH persistence – การคงการเข้าถึงระบบผ่าน SSH ไว้แม้จะรีสตาร์ท