แคมเปญ EtherRAT ปลอมแปลงเครื่องมือดูแลระบบผ่าน GitHub Facades

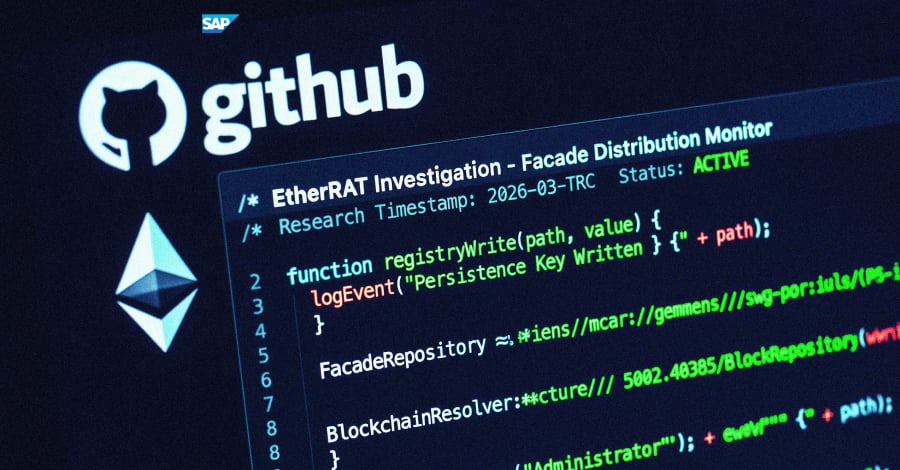

Atos Threat Research Center (TRC) ตรวจพบแคมเปญมัลแวร์ที่ซับซ้อนในเดือนมีนาคม 2026 ซึ่งกำหนดเป้าหมายบัญชีมืออาชีพของผู้ดูแลระบบองค์กร วิศวกร DevOps และนักวิเคราะห์ความปลอดภัย โดยปลอมแปลงเป็นยูทิลิตี้การดูแลระบบที่พวกเขาใช้เป็นประจำ ผู้โจมตีใช้เทคนิค SEO poisoning, สถาปัตยกรรมการกระจายแบบสองชั้นบน GitHub และระบบ C2 แบบกระจายศูนย์บน blockchain เพื่อสร้างกลไกการส่งมอบและคงอยู่ที่มีความยืดหยุ่นสูง

แคมเปญนี้เริ่มต้นด้วย SEO poisoning บนเสิร์ชเอนจินต่างๆ เช่น Bing, Yahoo, DuckDuckGo และ Yandex เพื่อให้ผลลัพธ์ที่เป็นอันตรายปรากฏอยู่ด้านบน ผู้ใช้จะถูกนำไปยัง GitHub repository หลักที่ดูเหมือนมืออาชีพแต่ไม่มีโค้ดอันตราย จากนั้นลิงก์ใน README จะนำไปยัง repository ที่ซ่อนซึ่งใช้แจกจ่ายมัลแวร์จริงๆ โดยแยกหน้าร้านที่ถูก SEO ออกจากบัญชีที่ส่งเพย์โหลด ทำให้ผู้โจมตีสามารถเปลี่ยน repository ที่แจกจ่ายได้อย่างรวดเร็วโดยที่ repository หลักยังคงทำงานอยู่

ที่มา: The Hacker News

คำศัพท์เทคนิคที่น่าสนใจ

- SEO poisoning – การปรับแต่งผลการค้นหาเพื่อให้ลิงก์อันตรายปรากฏสูง

- GitHub facade – โปรไฟล์ GitHub ที่ดูน่าเชื่อถือแต่ใช้เป็นหน้าฉาก

- Blockchain-based Dead Drop Resolving (DDR) – การใช้ smart contract บน Ethereum เพื่อเก็บที่อยู่ C2 แบบไดนามิก